Moduli di controllo accessi

Informazioni su Moduli di controllo accessi

I moduli di controllo accessi sono documenti strutturati utilizzati per richiedere, approvare e documentare l'accesso a luoghi fisici, sistemi o risorse riservate. Aiutano le organizzazioni a gestire chi può entrare in determinate aree, utilizzare specifiche attrezzature o accedere a sistemi digitali sensibili raccogliendo dettagli coerenti come l'identità del richiedente, il livello di accesso, la giustificazione e i registri di approvazione. I moduli di controllo accessi sono comunemente usati in uffici, campus, data center, ospedali, magazzini e ambienti IT per richieste di badge, accesso visitatori, pass temporanei, accesso ai sistemi basato sui ruoli e modifiche delle autorizzazioni. Standardizzando le richieste di accesso, questi moduli riducono i rischi per la sicurezza, migliorano la responsabilità e creano chiari tracciamenti di audit.

Con Jotform, i moduli di controllo accessi possono essere creati rapidamente utilizzando un costruttore di Moduli no code con trascina e rilascia e personalizzati per diverse strutture, reparti o policy di sicurezza. La logica condizionale può mostrare campi diversi in base al tipo di accesso (fisico o di sistema), all'urgenza o al ruolo, e il flusso di approvazione può notificare il team giusto per la revisione. Le risposte sono archiviate nelle Tabelle Jotform, permettendo ai team di sicurezza o IT di monitorare le richieste di accesso per stato, utente e posizione. Le notifiche e le conferme automatiche aiutano a mantenere informati i richiedenti e a ridurre i follow-up manuali.

Esempi di utilizzo dei moduli di controllo accessi

I moduli di controllo accessi supportano la gestione delle autorizzazioni in edifici e sistemi. Di seguito sono riportati i modi comuni in cui questi moduli vengono utilizzati e le sfide che aiutano a risolvere.

Possibili utilizzi:

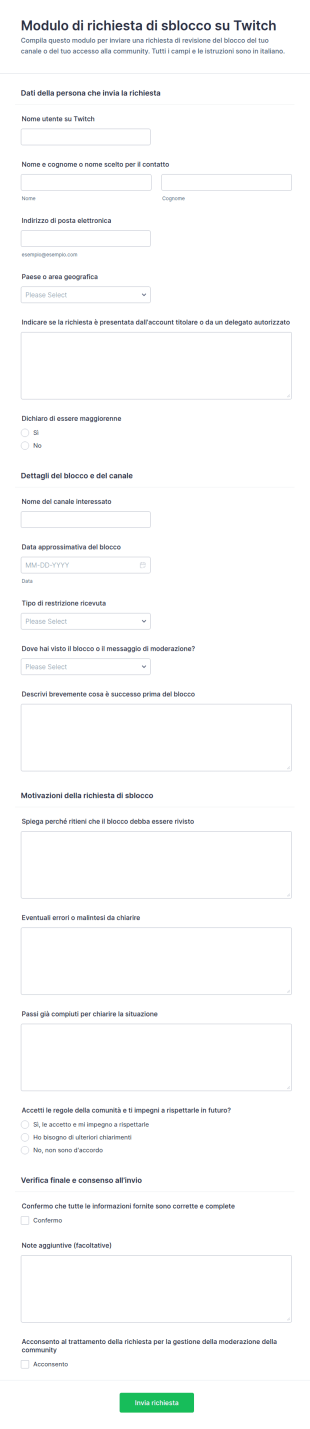

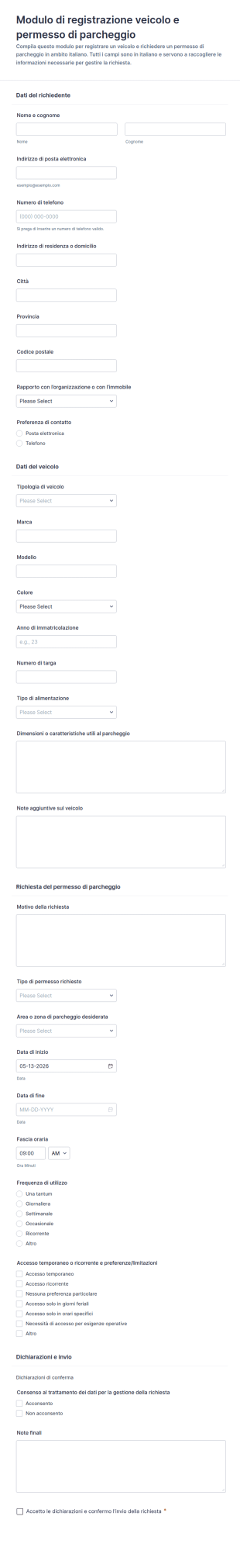

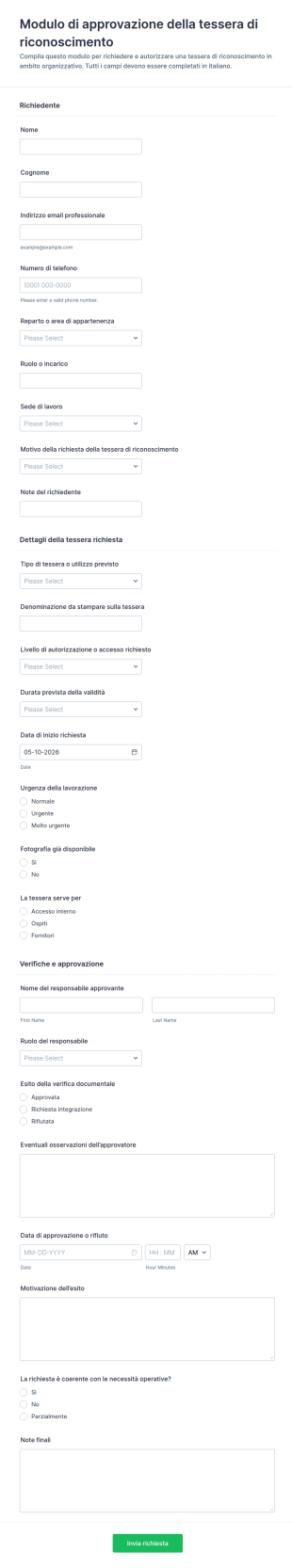

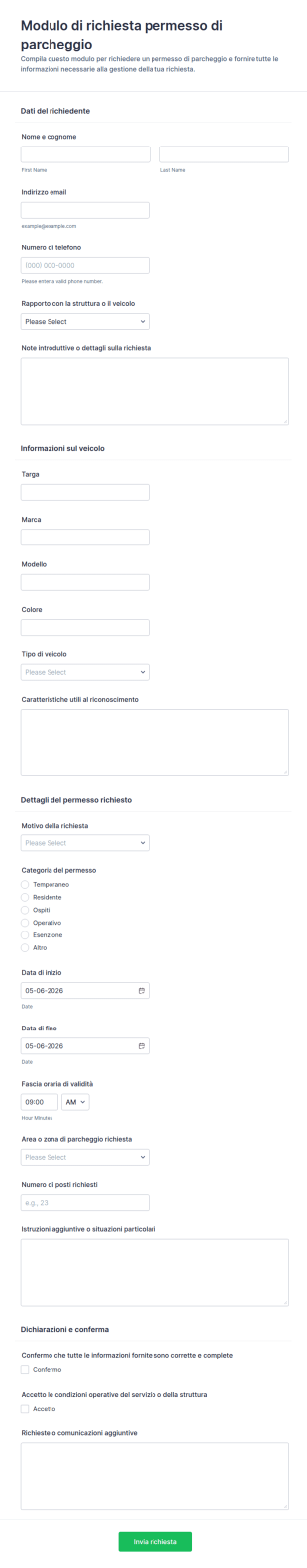

- Richieste di accesso tramite badge e tessera magnetica per i dipendenti

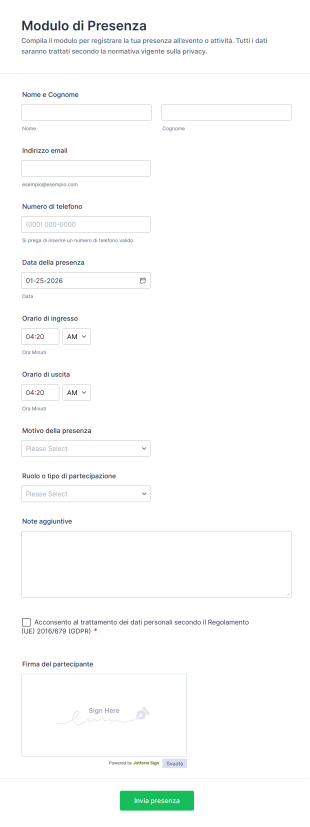

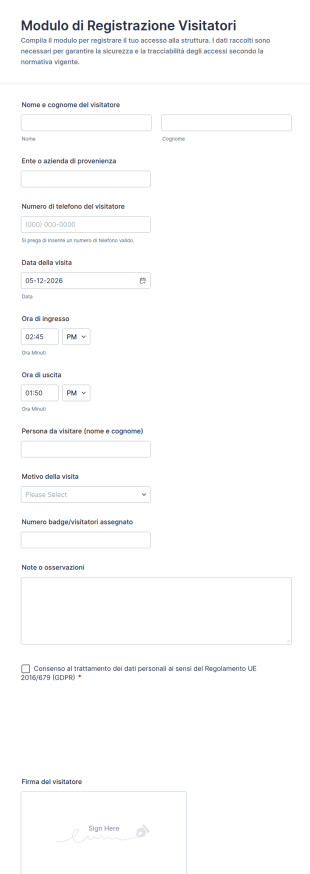

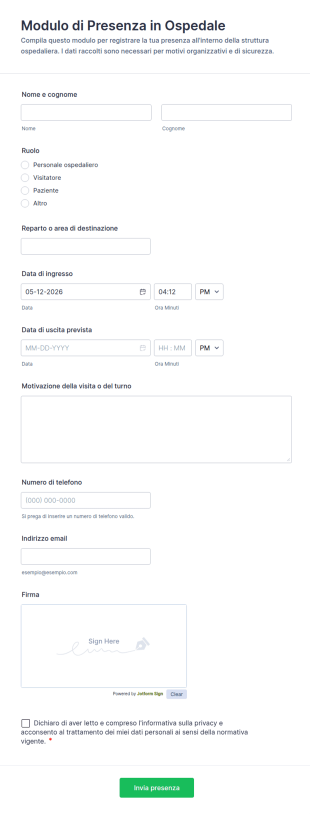

- Accesso visitatori e registrazione pass temporanei

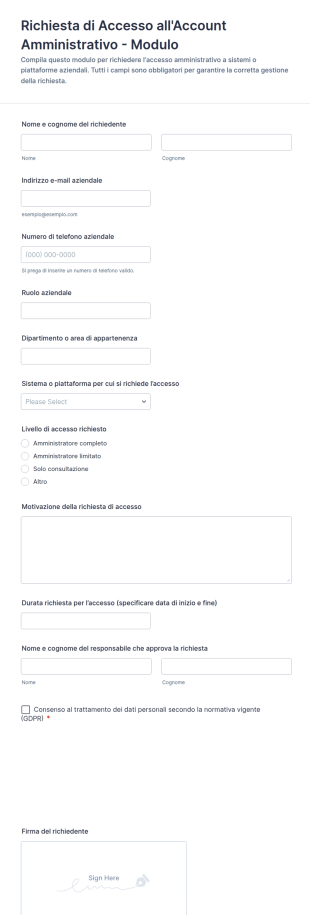

- Richieste di accesso al sistema per software, database o unità condivise

- Aggiornamenti sugli accessi per cambio ruolo (promozioni, trasferimenti, offboarding)

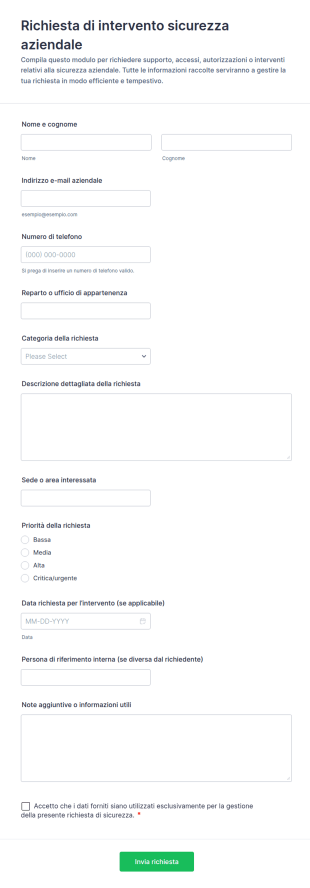

- Autorizzazioni di accesso alle aree riservate (laboratori, sale server, magazzini)

- Richieste di rimozione e disattivazione dell'accesso

Vantaggi:

- Standardizza le richieste di accesso e riduci i dettagli di sicurezza mancanti

- Crea un chiaro percorso di approvazione e controllo per le modifiche di accesso

- Migliorare la sicurezza limitando l'accesso alle persone autorizzate

- Aiuta i team a gestire in modo efficiente il ciclo di vita degli accessi (concessione, modifica, rimozione)

Possibili proprietari e utenti:

- Squadre di sicurezza e strutture

- Team IT e di gestione delle identità/accessi

- Responsabili delle risorse umane e dei reparti (per le approvazioni)

- Dipendenti, appaltatori e visitatori che inviano richieste

Differenze nei metodi di creazione:

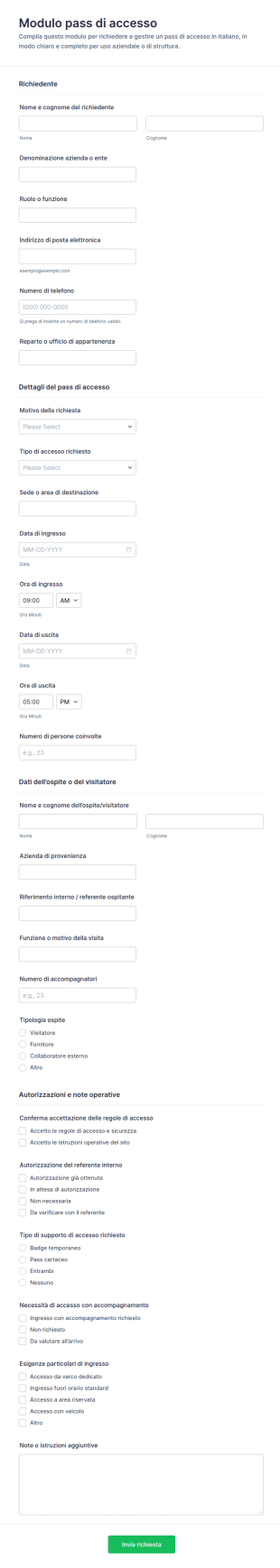

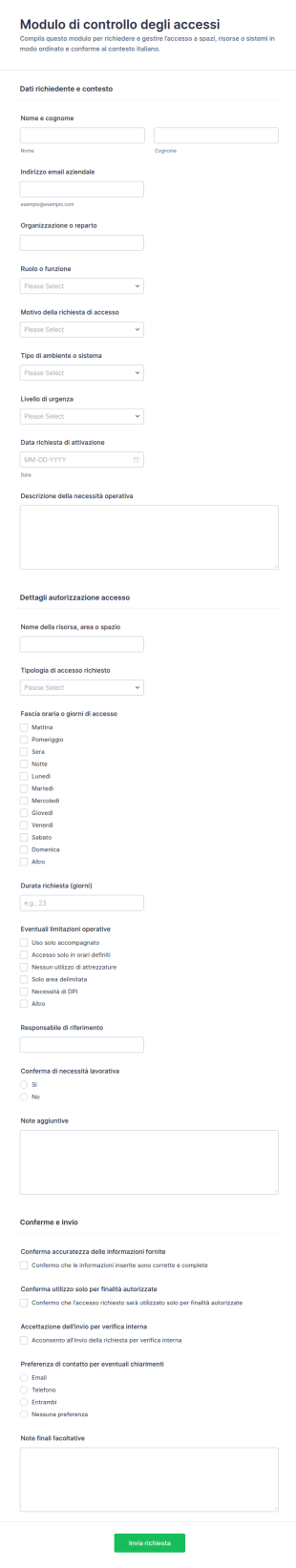

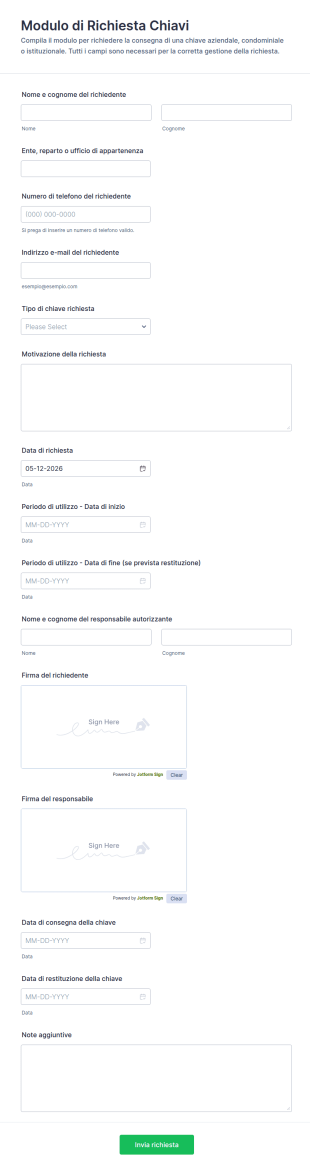

- I moduli di richiesta di accesso fisico richiedono la scelta del luogo o dell'edificio, il livello di accesso, la fascia oraria, i dettagli del badge e l'approvazione del responsabile o della sicurezza.

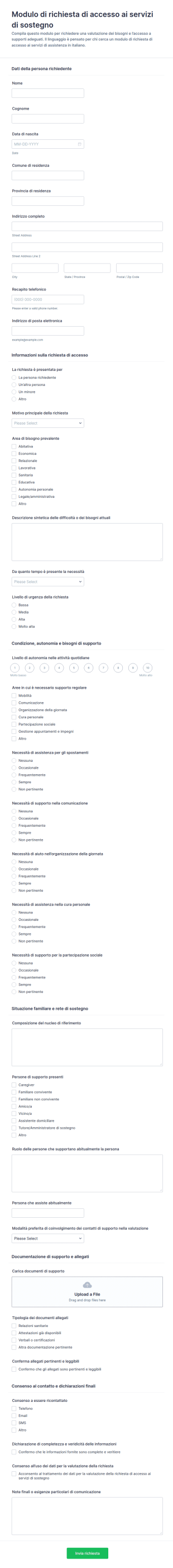

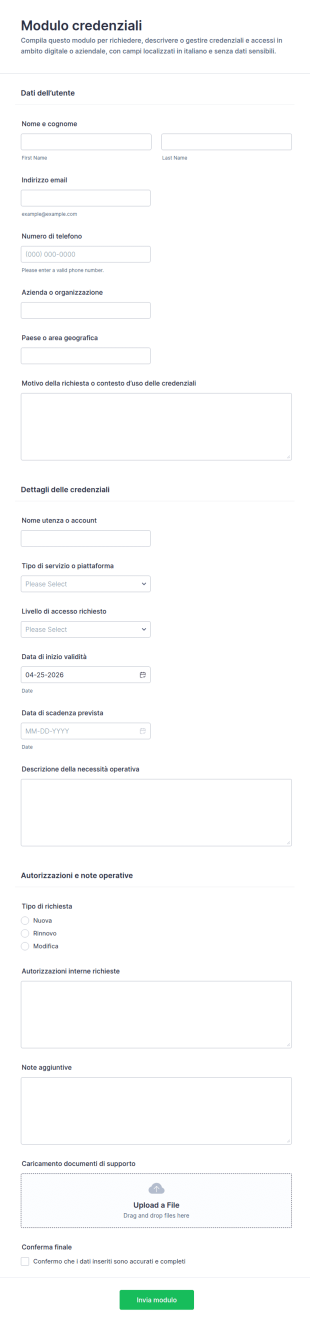

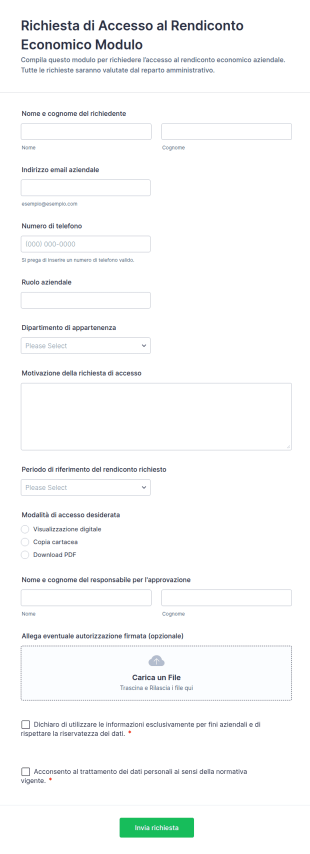

- I moduli di accesso e autorizzazione al sistema evidenziano le applicazioni richieste, i livelli di accesso basati sui ruoli, la giustificazione, la formazione richiesta o i riconoscimenti delle policy e il routing delle approvazioni IT.

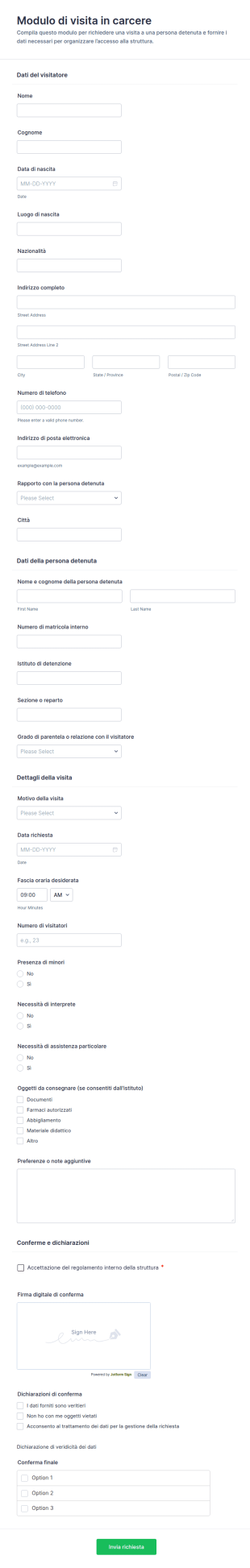

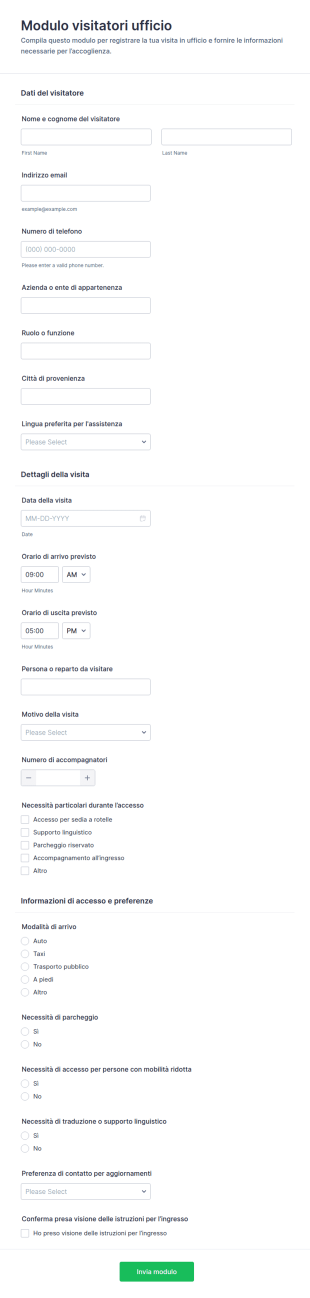

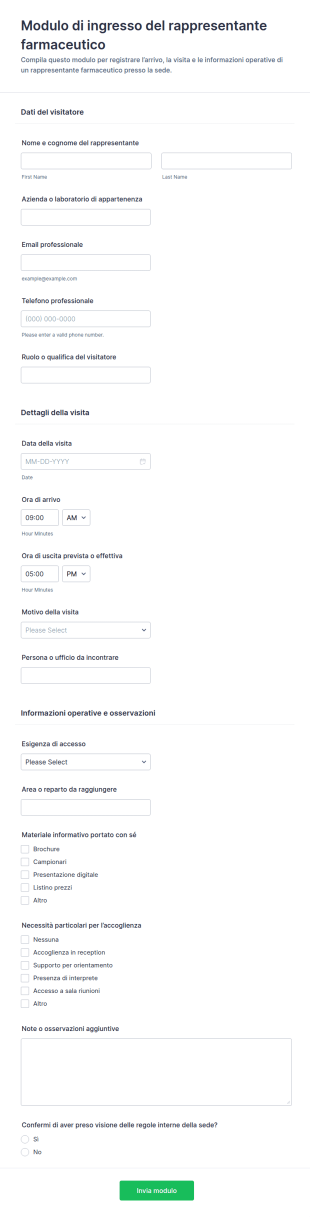

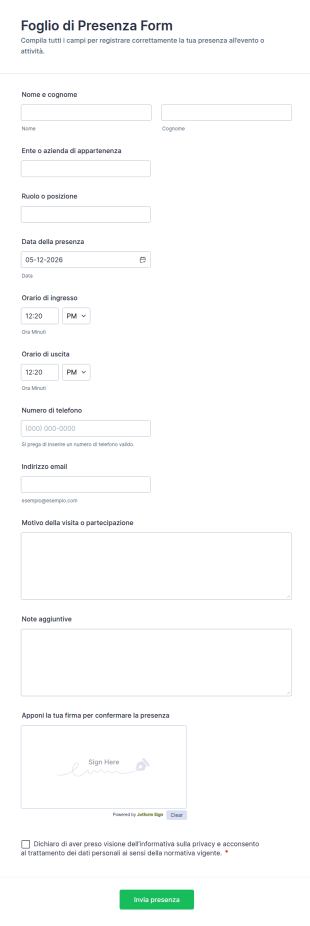

- I moduli per l'accesso temporaneo e per i visitatori danno priorità all'identità del visitatore, alle informazioni sull'ospite, allo scopo della visita, alle date e agli orari di ingresso e ai requisiti di check-in o di accompagnamento.

Come creare un modulo di controllo accessi

Creare un modulo di controllo accessi con Jotform ti aiuta a gestire le richieste di accesso in modo coerente mantenendo organizzati i flussi di lavoro di sicurezza.

1. Scegli un modello o inizia da zero

Ne Il mio Workspace, fai clic su "Crea" e seleziona "Modulo". Inizia con un modello di richiesta e personalizzalo in base alle esigenze di controllo degli accessi.

2. Aggiungi dettagli sull'identità e sulla richiesta

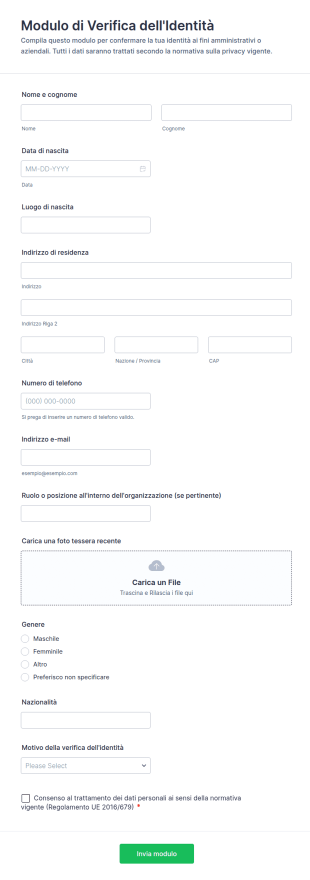

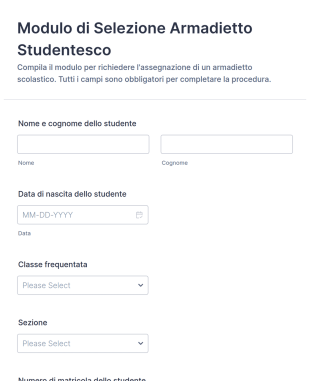

Raccogli il nome del richiedente, il reparto, le informazioni di contatto e il tipo di accesso (fisico, di sistema, visitatore). Includi il motivo dell'accesso e le date richieste.

3. Definisci chiaramente l'ambito di accesso

Aggiungi menù a discesa per edifici, stanze, sistemi o ruoli. Rendi i campi dei livelli di accesso strutturati in modo che le approvazioni siano coerenti.

4. Usa la logica condizionale e le approvazioni

Mostra sezioni diverse in base al tipo di accesso. Invia le richieste ai responsabili della sicurezza, dell'IT o ai responsabili tramite notifiche e approvazioni.

5. Aggiungi conferme di policy

Includi le caselle di controllo obbligatorie per confermare che il richiedente ha compreso le policy e le responsabilità di accesso.

6. Pubblica e monitora le richieste nelle Tabelle Jotform

Pubblica il modulo e monitora le risposte nelle tabelle in base allo stato, al richiedente e alla posizione o al sistema.

Domande Frequenti

1. Cosa sono i moduli di controllo accessi?

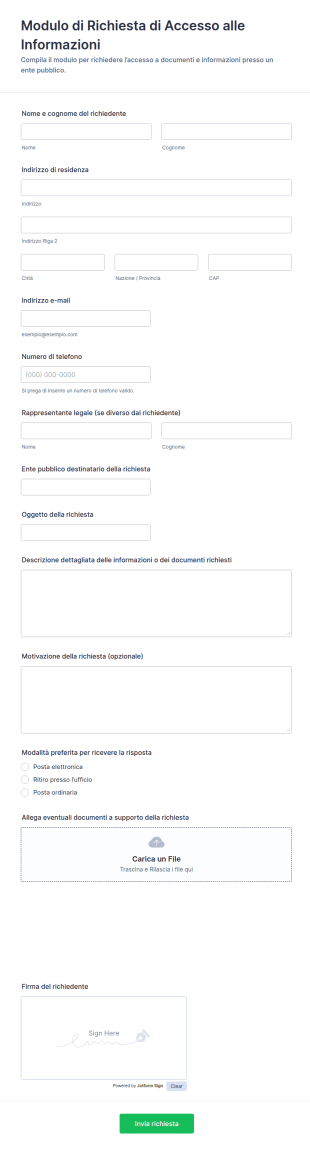

I moduli di controllo accessi sono documenti o moduli online utilizzati per richiedere, approvare e documentare l'accesso a spazi, sistemi o risorse riservate.

2. Perché i moduli di controllo accessi sono importanti?

Migliorano la sicurezza, riducono gli accessi non autorizzati e creano registri pronti per le verifiche di chi ha richiesto l'accesso e perché.

3. Quali informazioni sono solitamente incluse nei moduli di controllo accessi?

I campi comuni includono l'identità del richiedente, il tipo di accesso, il livello di accesso richiesto, la finestra temporale, la giustificazione e le conferme di approvazione.

4. Chi utilizza i moduli di controllo accessi?

Team di sicurezza, team IT, risorse umane, manager, dipendenti, appaltatori e visitatori possono utilizzare questi moduli a seconda del flusso di lavoro.

5. I moduli di controllo accessi sono solo per l'ingresso fisico?

No. Possono essere utilizzati anche per autorizzazioni di sistema, accesso a software, accesso a database e accesso digitale basato sui ruoli.

6. I moduli di controllo accessi possono gestire accessi temporanei?

Sì. Molti moduli di controllo accessi supportano finestre di accesso temporanee, pass per visitatori e approvazioni a tempo limitato.

7. In che modo i moduli di controllo accessi supportano le verifiche?

Forniscono una traccia documentata delle richieste di accesso, delle approvazioni e dell'ambito di accesso, che aiuta con la conformità e le revisioni di sicurezza interne.

8. I moduli di controllo accessi possono essere personalizzati per reparto o sede?

Sì. La logica condizionale e i campi personalizzati possono adattare le opzioni di accesso e il flusso di approvazione per diversi siti, team o ruoli.