Zugangskontrollformulare

Über Zugangskontrollformulare

Zugriffskontrolle Formulare sind strukturierte Dokumente, die verwendet werden, um Zugriff auf physische Standorte, Systeme oder eingeschränkte Ressourcen anzufordern, zu genehmigen und zu dokumentieren. Sie helfen Organisationen dabei zu verwalten, wer bestimmte Bereiche betreten, spezifische Geräte verwenden oder auf sensible digitale Systeme zugreifen kann, indem sie konsistente Details wie die Identität des Antragstellers, die Zugriffsebene, die Begründung und Genehmigungsprotokolle erfassen. Zugriffskontrolle Formulare werden häufig in Büros, auf Campusgeländen, in Rechenzentren, Krankenhäusern, Lagerhäusern und IT-Umgebungen für Badge-Anfragen, Besucherzugang, temporäre Pässe, rollenbasierten Systemzugriff und Berechtigungsänderungen verwendet. Durch die Standardisierung von Zugriffsanfragen reduzieren diese Formulare Sicherheitsrisiken, verbessern die Verantwortlichkeit und schaffen klare Audit-Trails.

Mit Jotform können Zugriffskontrollformulare schnell mit einem codefreien Drag-and-Drop-Formulargenerator erstellt und für verschiedene Einrichtungen, Abteilungen oder Sicherheitsrichtlinien angepasst werden. Bedingte Logik kann unterschiedliche Felder basierend auf der Zugriffsart (physisch vs. System), Dringlichkeit oder Rolle anzeigen, und das Genehmigungsrouting kann das richtige Team zur Überprüfung benachrichtigen. Antworten werden in Jotform Tabellen gespeichert, sodass Sicherheits- oder IT-Teams Zugriffsanfragen nach Status, Benutzer und Standort verfolgen können. Automatisierte Benachrichtigungen und Bestätigungen halten Antragsteller informiert und reduzieren manuelle Nachfassaktionen.

Anwendungsfälle von Zugriffskontrollformularen

Zugriffskontrollformulare unterstützen die Berechtigungsverwaltung für Gebäude und Systeme. Im Folgenden finden Sie gängige Anwendungsfälle dieser Formulare und die Herausforderungen, die sie lösen.

Mögliche Use Cases:

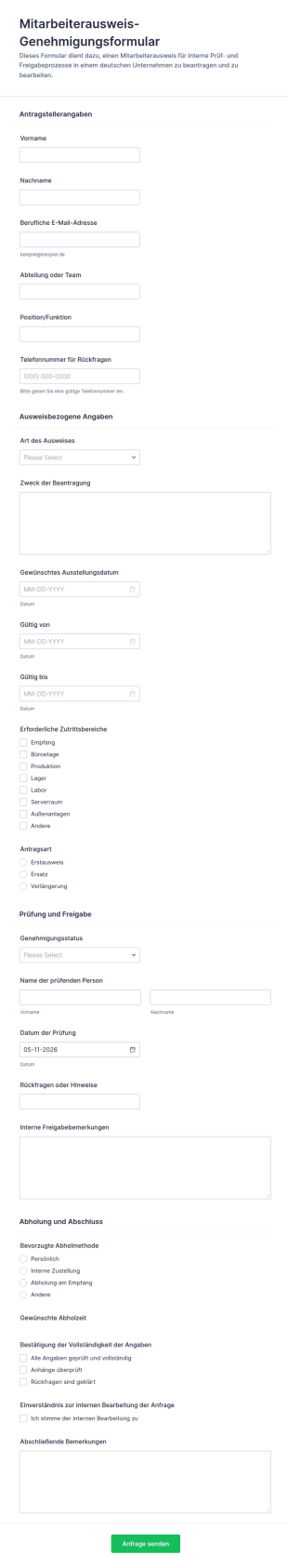

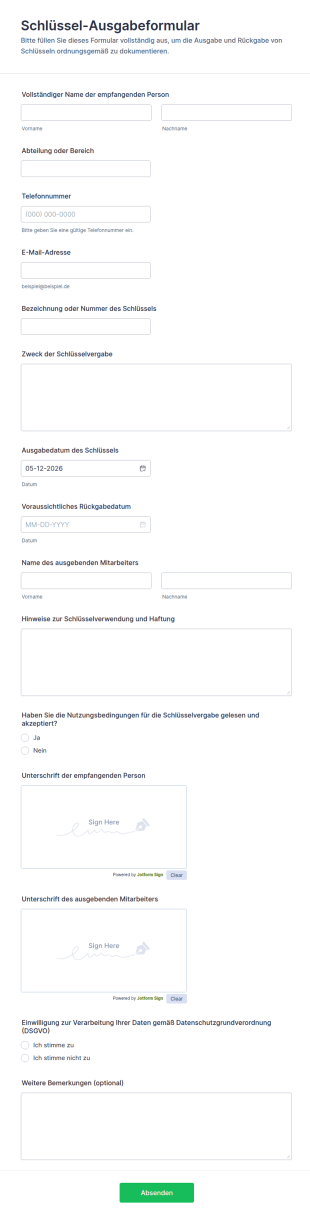

- Anträge auf Mitarbeiterausweise und Schlüsselkarten

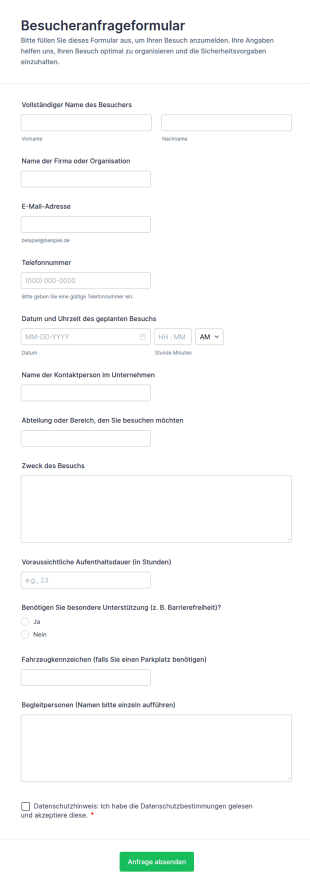

- Besucherzugang und Registrierung von temporären Ausweisen

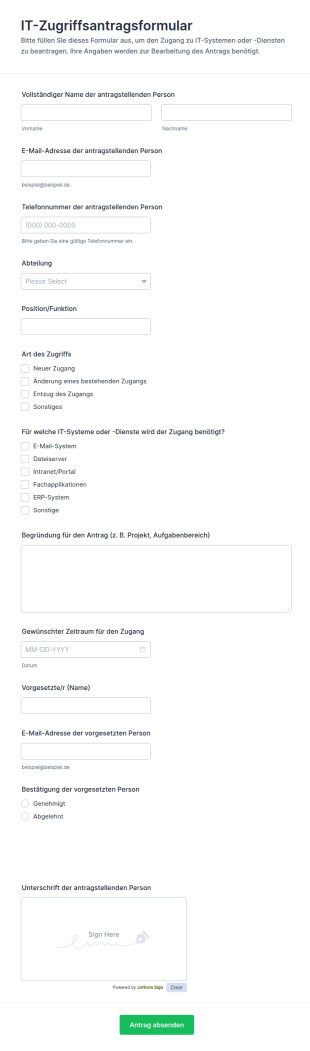

- Anfragen zum Systemzugriff auf Software, Datenbanken oder freigegebene Laufwerke

- Bei einem Rollenwechsel werden die Zugriffsrechte angepasst (Beförderungen, Versetzungen, Ausscheiden)

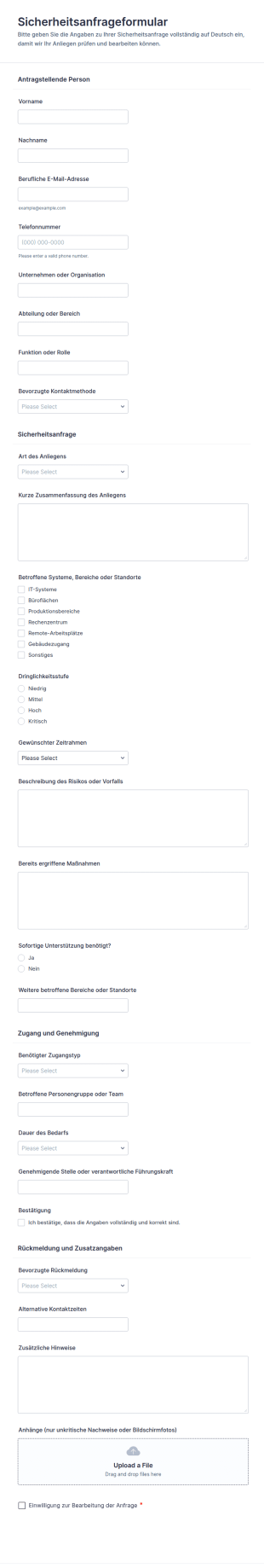

- Zugangsberechtigungen für Sperrbereiche (Labore, Serverräume, Lagerräume)

- Anträge auf Löschung und Deaktivierung des Zugangs

Lösungsansätze:

- Zugriffsanfragen standardisieren und fehlende Sicherheitsdetails verringern

- Legen Sie eine nachvollziehbare Genehmigungs- und Prüfspur für Zugriffsänderungen an

- Erhöhen Sie die Sicherheit, indem Sie den Zugriff auf autorisierte Personen beschränken

- Helfen Sie Teams, den Zugriffszyklus effizient zu verwalten (gewähren, ändern, entfernen)

Mögliche Verantwortliche und Nutzer:

- Sicherheits- und Facility-Teams

- IT- und Identitäts-/Zugriffsmanagement-Teams

- Personalabteilung und Abteilungsleiter (für Freigaben)

- Mitarbeiter, Auftragnehmer und Besucher, die Anträge einreichen

Unterschiede der Erstellungsmethoden:

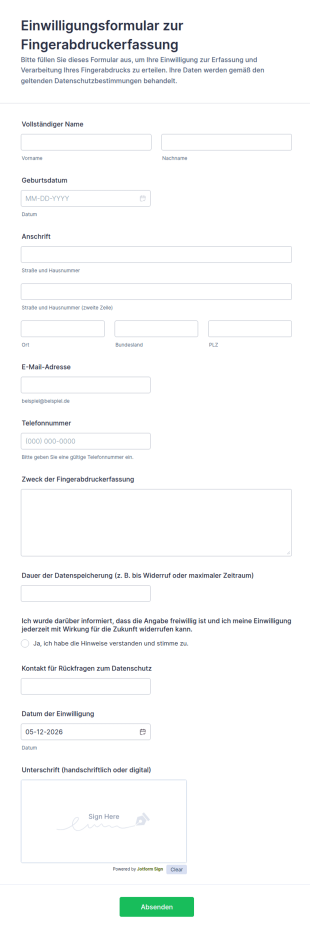

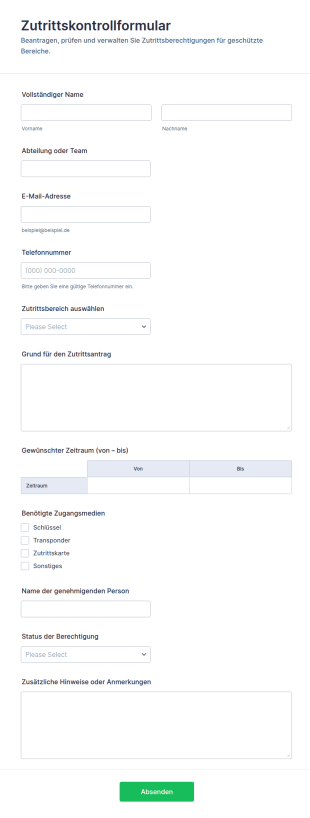

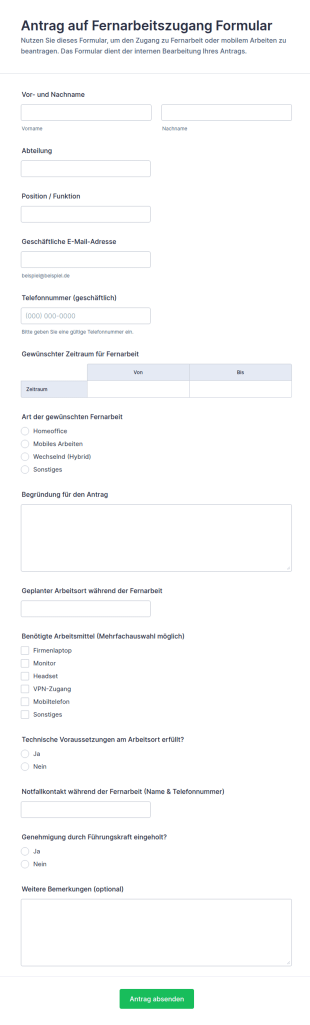

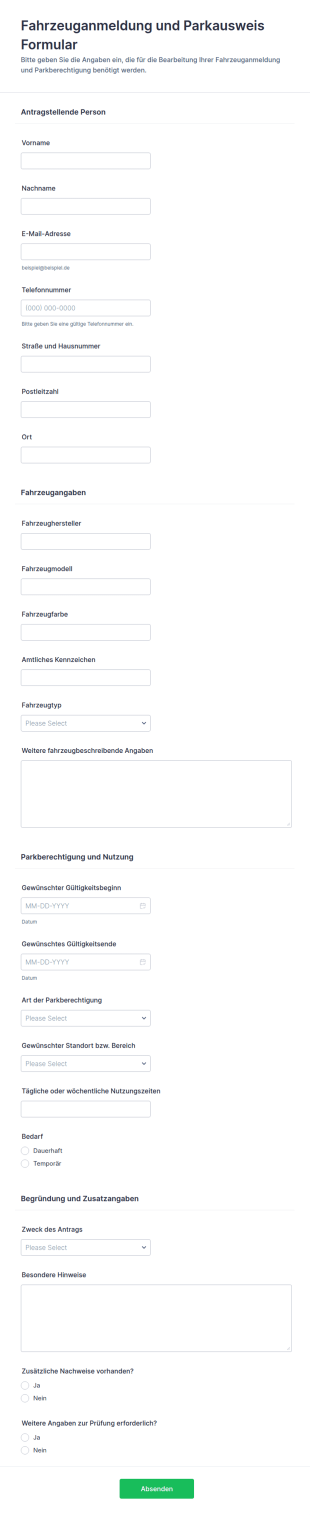

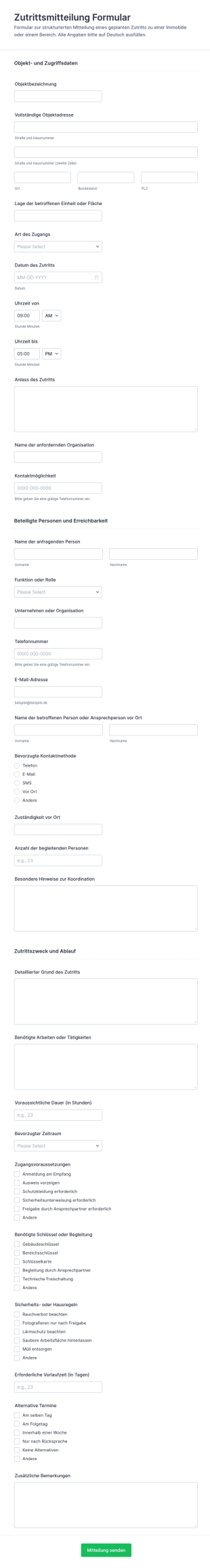

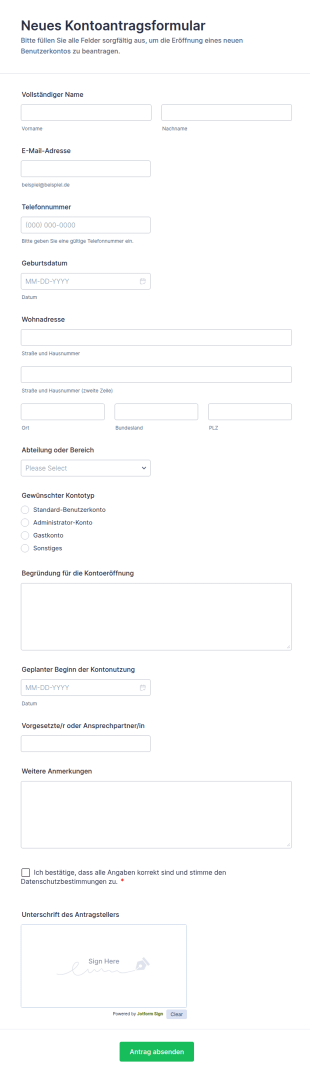

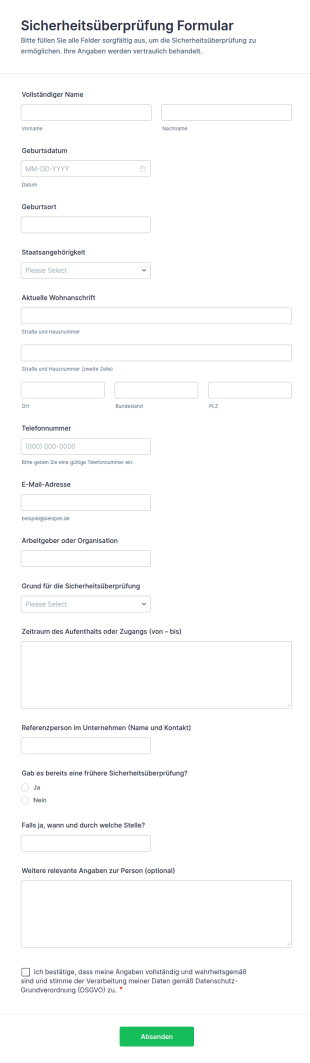

- Formulare für physische Zugangsanträge erfassen den Standort oder das Gebäude, die Zugangsstufe, das Zeitfenster, die Ausweisdetails und die Freigabe durch Vorgesetzte oder Sicherheitsdienst.

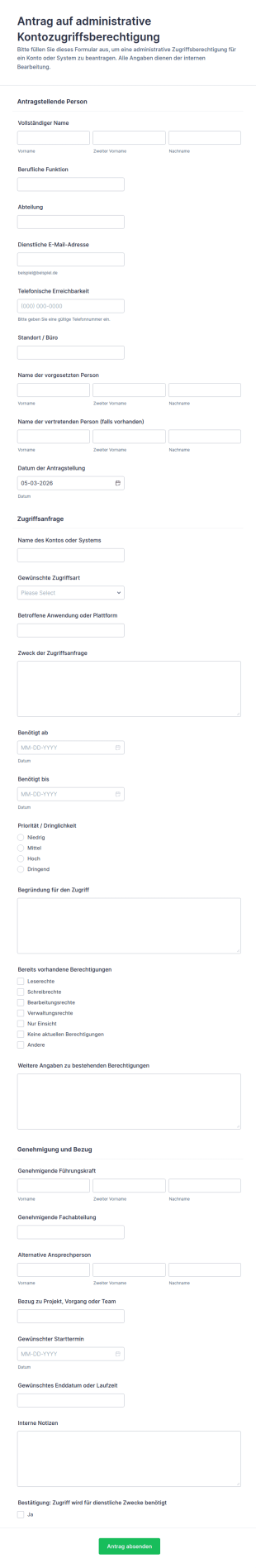

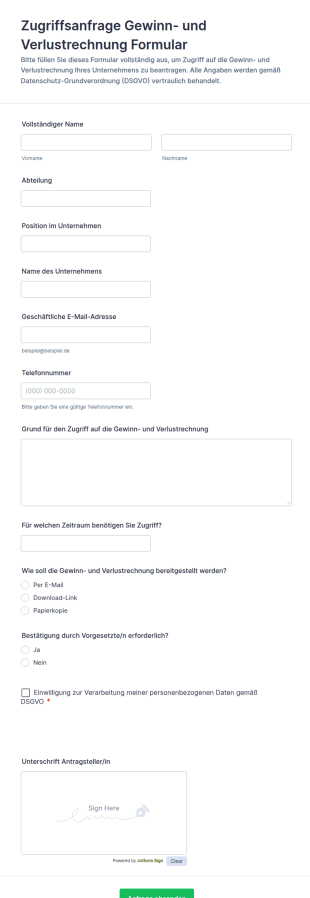

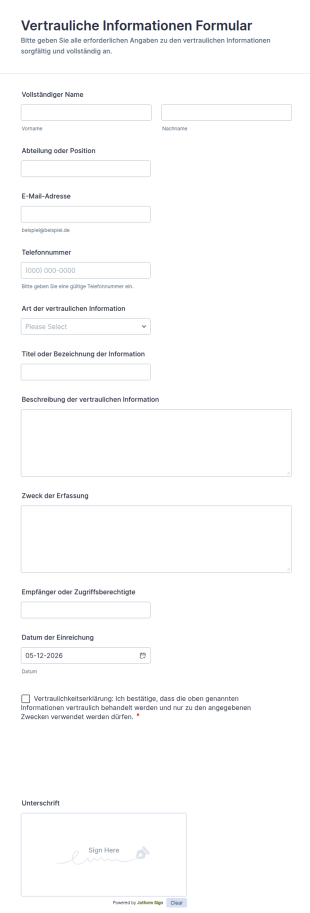

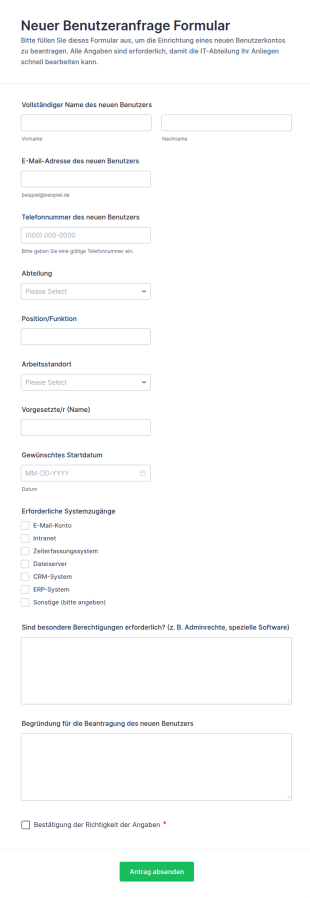

- Diese Formulare für Systemzugriff und Berechtigungen fokussieren sich auf die beantragten Anwendungen, rollenbasierte Zugriffsebenen, Begründungen, erforderliche Schulungen oder Richtlinienbestätigungen sowie die IT-Genehmigungsprozesse.

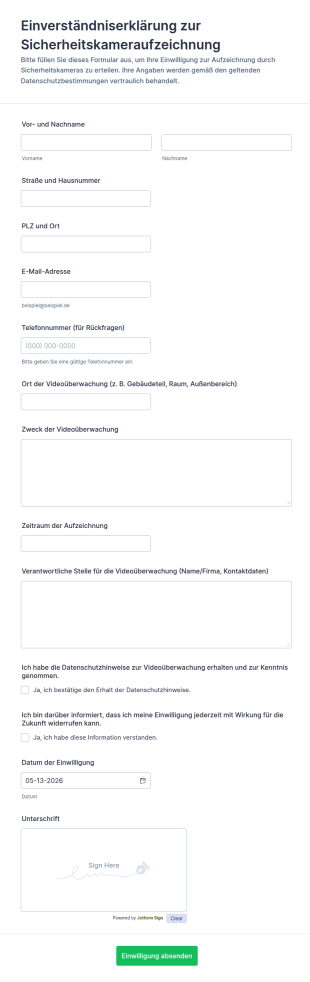

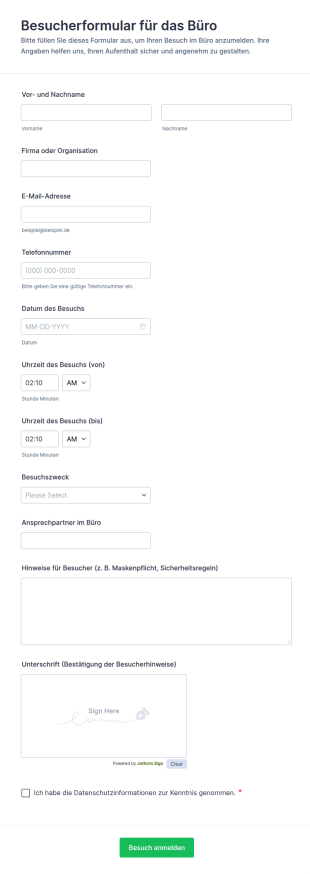

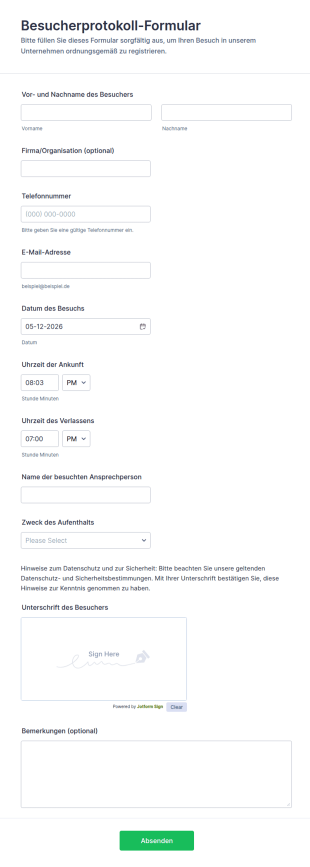

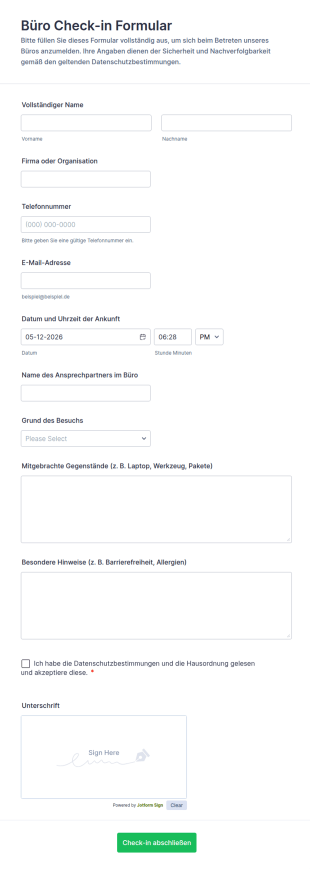

- Formulare für Besucher und temporären Zugang erfassen die Identität des Besuchers, Informationen zum Gastgeber, den Zweck des Besuchs, Datum und Uhrzeit des Eintritts sowie eventuelle Anforderungen zum Einchecken oder zur Begleitung.

So erstellen Sie ein Zugriffskontrollformular

Die Erstellung eines Zugriffskontrollformulars mit Jotform hilft Ihnen, Zugriffsanfragen einheitlich zu verwalten und Sicherheitsworkflows organisiert zu halten.

1. Wählen Sie eine Vorlage oder beginnen Sie komplett neu

Klicken Sie in „Mein Workspace“ auf „Erstellen“ und wählen Sie „Formular“. Nehmen Sie eine Vorlage für Anforderungen und passen Sie sie an Ihre Bedürfnisse bei der Zugriffskontrolle an.

2. Identitäts- und Anfragedetails hinzufügen

Erfassen Sie den Namen des Antragstellers, die Abteilung, die Kontaktdaten und die Art des Zugangs (physisch, System, Besucher). Geben Sie den Grund für den Zugang und die gewünschten Termine an.

3. Umfang und technische Details erfassen

Fügen Sie Dropdown-Menüs für Gebäude, Räume, Systeme oder Rollen hinzu. Strukturieren Sie die Felder für Zugriffsebenen, damit Genehmigungen einheitlich sind.

4. Bedingte Logik und Genehmigungen verwenden

Zeigen Sie verschiedene Abschnitte je nach Zugriffstyp an. Leiten Sie Antworten mithilfe von Benachrichtigungen und Genehmigungen an die Sicherheitsabteilung, die IT-Abteilung oder Manager weiter.

5. Richtlinienbestätigungen hinzufügen

Fügen Sie die erforderlichen Checkboxes hinzu, mit denen der Antragsteller bestätigt, dass er die Zugriffsrichtlinien und Verantwortlichkeiten verstanden hat.

6. Anfragen in Jotform Tabellen veröffentlichen und verfolgen

Veröffentlichen Sie das Formular und verfolgen Sie die eingereichten Antworten in Tabellen nach Status, Antragsteller und Standort oder System.

Häufig gestellte Fragen

1. Was sind Zugriffskontrollformulare?

Zugriffskontrolle Formulare sind Dokumente oder Online-Formulare, die verwendet werden, um Zugriff auf eingeschränkte Bereiche, Systeme oder Ressourcen anzufordern, zu genehmigen und zu dokumentieren.

2. Warum sind Zugriffskontrollformulare wichtig?

Sie verbessern die Sicherheit, reduzieren unbefugten Zugriff und erstellen prüfungssichere Aufzeichnungen darüber, wer Zugriff beantragt hat und warum.

3. Welche Informationen sind typischerweise in Zugriffskontrollformularen enthalten?

Zu den üblichen Feldern gehören die Identität des Antragstellers, die Zugriffsart, die angeforderte Zugriffsstufe, das Zeitfenster, die Begründung und Genehmigungsbestätigungen.

4. Wer nutzt Zugriffskontrollformulare?

Sicherheitsteams, IT-Teams, Personalabteilungen, Manager, Mitarbeiter, Auftragnehmer und Besucher können diese Formulare je nach Workflow verwenden.

5. Sind Zugriffskontrollformulare nur für den physischen Zutritt?

Nein. Sie können auch für Systemberechtigungen, Softwarezugriff, Datenbankzugriff und rollenbasierten digitalen Zugriff verwendet werden.

6. Können Zugriffskontrollformulare temporären Zugriff verwalten?

Ja. Viele Zugriffskontrollformulare unterstützen temporäre Zugriffszeitfenster, Besucherpässe und zeitlich begrenzte Genehmigungen.

7. Wie unterstützen Zugriffskontrollformulare Audits?

Sie bieten eine dokumentierte Spur von Zugriffsanfragen, Genehmigungen und Zugriffsumfang, was bei Compliance und internen Sicherheitsüberprüfungen hilft.

8. Können Zugriffskontrollformulare nach Abteilung oder Standort angepasst werden?

Ja. Bedingte Logik und benutzerdefinierte Felder können Zugriffsoptionen und Genehmigungsrouting für verschiedene Standorte, Teams oder Rollen anpassen.